- Auteur Matthew Elmers elmers@military-review.com.

- Public 2023-12-16 22:08.

- Dernière modifié 2025-06-01 06:24.

L'information est le catalyseur le plus puissant pour une approche collaborative de la guerre, le soi-disant « système de systèmes »

L'information propulse la collecte d'informations, la surveillance et la reconnaissance (ISR), le commandement et le contrôle (C2) et le système multifonctionnel d'information et de contrôle (C4I), responsabilisant toutes les unités de combat coopérantes et élargissant leurs limites tactiques de l'espace de combat. Les systèmes d'information tactique en réseau offrent une supériorité de l'information, ce qui permet aux militaires d'étendre leur connaissance de la situation sur l'ensemble du spectre stratégique des opérations de combat, de prendre des décisions limitées dans le temps sur la base de données multimédias et multispectrales agrégées en temps réel, de planifier avec précision les missions de combat, de procéder à la désignation des cibles et évaluer les pertes au combat (tout cela renforce et maintient un rythme critique des opérations) et évaluer des communications mobiles distribuées fiables au niveau du théâtre de guerre (théâtre d'opérations) et en dessous

Selon les mots du lieutenant-général Charles E. Groom, directeur de la direction des opérations conjointes du réseau d'aide au renseignement de la défense (DISA) à Arlington, "l'information est l'arme la plus redoutable de l'Amérique".

"Lorsque l'information ne se concentre pas sur l'action", développe la pensée de Groom, "alors les solutions ne fonctionnent pas". Par conséquent, l'information est le catalyseur le plus puissant pour une approche de système de systèmes (ou système global) de la guerre. Il sous-tend les opérations de combat centrées sur le réseau, qui sont essentielles à la mise en œuvre réussie d'initiatives de défense transformatrices, y compris l'espace de combat commun centré sur le réseau (SOSCOE) du système mondial.

La circulation de l'information est importante

Semblable aux fonctions de commandement, de contrôle et de communication (C3), l'automatisation du combat, telle que le contrôle à distance des drones et d'autres systèmes sans pilote, repose sur la circulation rapide et libre des informations pour les utilisateurs finaux à tous les échelons, à partir des centres d'opérations tactiques fixes (TOC) aux forces actives et mobiles sur le théâtre. Des difficultés peuvent survenir lorsqu'il existe des lacunes dans la couverture du réseau ou une perte de connectivité qui créent des angles morts et réduisent l'efficacité, la vitesse et la fiabilité de la couverture du réseau, généralement entre le quartier général et les forces dispersées et avancées telles que les commandants sur le terrain et l'infanterie débarquée. Lorsque les troupes en mouvement se voient refuser l'accès au réseau mobile, afin de poursuivre leurs missions de combat, elles doivent souvent recourir à des communications et des solutions à bande étroite et à faible résolution lorsqu'elles perdent le contact avec les centres de contrôle tactiques.

De telles mesures d'évitement des écarts pourraient essentiellement faire passer les utilisateurs finaux de flux d'informations de l'ère numérique aux solutions tactiques de l'ère de la guerre du Vietnam en un instant, car les soldats sont obligés de passer des cartes par défaut aux cartes imprimées au lieu des affichages numériques et aux commandes vocales. afin de pouvoir communiquer par radio au lieu des systèmes multicanaux à large bande qui sont disponibles pour commander des échelons avec de grandes ressources de systèmes de réseau stationnaires. Les concepts opérationnels tels que la supériorité de l'information ont peu de valeur s'ils ne peuvent pas être appliqués avec succès à l'ensemble de la gamme stratégique des opérations militaires, y compris les opérations dans lesquelles des troupes souvent largement réparties au-dessous du niveau divisionnaire ont besoin d'accéder et d'utiliser des capacités et des fonctions tactiques coordonnées et intégrées au sein d'un cadre d'interconnectivité opérationnelle. …

Pour étendre et approfondir les opérations de combat centrées sur le réseau (SNO), l'équipement d'information de guerre mobile, les communications de réseau tactique et les contrôles opérationnels débarqués, intégrés à des réseaux mondiaux rapidement réglementés, survivables et transparents pour l'utilisateur, doivent se conformer à la philosophie du soldat en tant que système. est au cœur de la doctrine et de la mise en œuvre de la guerre réseaucentrique. Les services en réseau et les équipements d'information permettent au personnel de mener des opérations de combat dans un espace de combat non linéaire basé sur l'impact, facilitent et facilitent l'utilisation d'une stratégie militaire transformationnelle centrée sur le réseau et permettent des opérations de combat dans toute la gamme des combats numériques communs.

Colin Bubb, porte-parole de l'Office of Naval Research (ONR) bureau de relations publiques, a déclaré que le plan stratégique, présenté par le Marine Corps Warfighting Laboratory (MCWL), est pour les systèmes d'information mobiles pour déployer des opérations avec les forces armées à différents niveaux dans un espace de combat asymétrique. Le plan MCWL est l'une de ces initiatives, à la fois aux États-Unis et dans le monde, alors que l'armée s'efforce de devenir pleinement centrée sur le réseau dans ses opérations et que ces initiatives continuent d'utiliser des architectures d'information inhérentes. Des concepts clés ont été testés lors d'un exercice militaire comme le JEFEX 2012 (Joint Expeditionary Force Experiment), qui s'est achevé en avril 2012 et s'est concentré sur la coopération et les communications à travers le spectre stratégique, opérationnel et tactique afin de planifier et d'exécuter des opérations de combat mondiales basées sur des informations.. Le récent exercice MNIOE (Multinational Information Operations Experiment), mené par 20 partenaires de l'UE sous la direction du ministère allemand de la Défense, a également confirmé l'efficacité des opérations d'information centrées sur le réseau dans un espace interarmes multinational interarmées. De plus, l'opération Iraqi Freedom elle-même a confirmé aux concepteurs du SBO la justesse du modèle de test régional, la bonne voie du développement militaire depuis l'époque de la première guerre du Golfe, le long duquel les Américains et leurs partenaires de la coalition multinationale ont voyagé.

Contrôleur de style IRobot Game Boy et ordinateur portable PCC

Le scientifique de données expéditionnaire 31 configure le système satellite SWAN au cours d'un exercice de communication au Camp Hansen

Le rôle des technologies de l'information

Bien que la supériorité de l'information soit un facteur clé, l'équipement d'information est nécessaire pour faciliter la gouvernance, la connectivité, l'intégration des services et la gestion des données, l'accessibilité de la coalition, les produits d'information clés, la découverte de services, la découverte d'informations et la visibilité des données. En effet, une constellation d'équipements d'information mobiles en réseau, une architecture évolutive et des services de haut niveau sont nécessaires pour étendre le réseau mondial de coordonnées d'information (GIG) directement entre les mains des soldats sur le champ de bataille qui définissent quotidiennement les limites tactiques.

Les services de dorsale sont au cœur de toute connectivité réseau. On peut dire que les services de base incluent la totalité de l'interconnectivité du réseau, qui peut être définie de diverses manières comme un « réseau » ou un « maille » pour les lignes de communication et la bande passante. Peu importe comment, où et dans quel contexte ils sont utilisés, les services de base fournissent une connaissance du combat essentielle et fondamentale et des opérations militaires basées sur l'impact, permettant un soutien au combat du point de vue d'une unité de combat et fournissant les moyens d'un comportement précis en temps réel. Les processus réseau qui permettent les services de base vont des opérations d'ordinateur portable à ordinateur portable telles que les services de courrier électronique sécurisé, d'intranet et de Web 2.0 tactique, aux opérations C4ISR complexes (commande, contrôle, communications, ordinateurs, collecte d'informations, surveillance et reconnaissance), par exemple., ceux qui sont cohérents avec la gestion des drones stratégiques comme GLOBAL HAWK.

Les réseaux spéciaux (MANET) font partie intégrante des opérations réseau-centriques dynamiques pour les troupes mobiles. Il s'agit de réseaux à large bande évolutifs et adaptables conformes aux protocoles standard opérationnels communs qui fournissent une dorsale tactique à large bande pour des opérations C2 (contrôle opérationnel), C4 (commande, contrôle, communications et informatique), C4I et C4ISR fiables et distribuées de tous types. De tels réseaux peuvent être de différentes formes et basés sur différentes architectures de système et topologies déployées. Les réseaux maillés sans fil, par exemple, consistent en des nœuds de transmission organisés en une topologie maillée (une topologie de réseau dans laquelle il existe deux (ou plusieurs) routes vers un nœud) qui ne repose pas sur des terminaux fixes ou statiques, mais peut utiliser des équipements d'information tels que comme des stations de radio militaires, des nœuds individuels, formant des réseaux sur une base spécialisée. La zone de couverture des nœuds radio fonctionnant comme un seul réseau est parfois appelée « nuage maillé ». L'accès à ce "nuage maillé" dépend de nœuds radio fonctionnant en synchronisation les uns avec les autres pour créer un réseau radio dynamique. La redondance et la fiabilité sont des éléments clés de ces réseaux. Lorsqu'un nœud n'est plus opérationnel, les nœuds fonctionnels peuvent toujours communiquer entre eux, directement ou via des nœuds intermédiaires. De tels réseaux dynamiques et auto-formés sont également décrits comme auto-réparateurs.

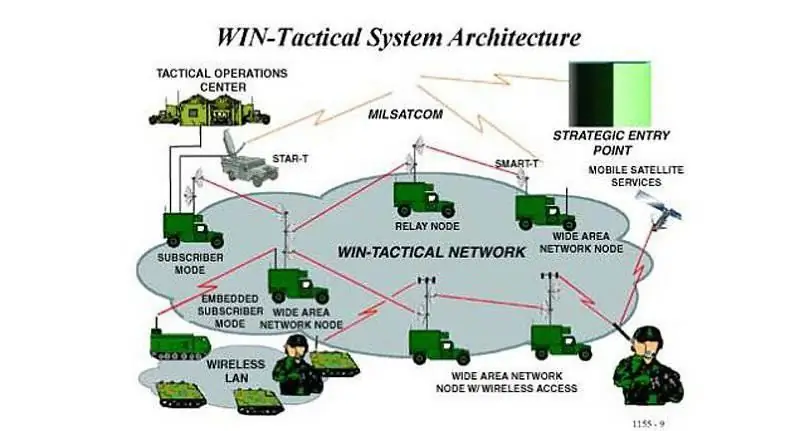

Le programme Wireless Adaptive Network Development (WAND) utilise actuellement les principes du maillage dans un projet visant à produire des radios tactiques à l'aide de composants commerciaux qui s'adaptent automatiquement à l'espace électronique dans lequel elles sont déployées, en commutant automatiquement les fréquences, en contournant le brouillage et en améliorant les performances du réseau. dans un large éventail de tâches. MOSAIC (Multifunctional On-the-Move Secure Adaptive Integrated Communications) est conçu comme une initiative pour démontrer un réseau radio mobile multifonctionnel adaptable basé sur le web 2.0, des protocoles Internet qui prennent en charge l'accès sans fil, qui peut être connecté aux réseaux terrestres et satellites pour une connectivité mondiale Avec un degré élevé de garantie de sécurité des informations grâce au cryptage programmable intégré et aux caractéristiques d'auto-réparation. WIN-T (Warfighter Information Network -Tactical) est une architecture de réseau tactique sans fil à haut débit basée sur la mise en œuvre du Web 2.0 et un concept de transition pour développer des architectures de réseau sans fil après le prochain (WNaN) qui seront combinées avec des radios avec la technologie XG (Next Generation), par exemple, développé selon les standards du programme JTRS (Joint Tactical Radio System Network - stations radio reprogrammables utilisant une architecture de communication unique), basé sur une architecture programmable multi-émetteurs-récepteurs,ce qui leur permettra de s'adapter et de se reconfigurer rapidement à mesure que les conditions opérationnelles changent, y compris le brouillage, l'écoute clandestine et les attaques de pirates.

Serveurs de réseau pour le réseau informatique mondial (niveau division)

Développement de protocoles

Les protocoles des réseaux tactiques sont nombreux et en constante évolution:

C2OTM (Command-and-Control On the Move). Les protocoles dynamiques utilisent SIPRNet (Secret Internet Protocol Router Network) et NIPRNet (Non-Secure Internet Protocol Router Network), l'Internet haut débit du ministère de la Défense des États-Unis et la connectivité mobile.

Réseaux DAMA (Demand Accessed Multiple Access). Ces normes sont utilisées dans des terminaux satellites flexibles et configurables par l'utilisateur qui transportent des données et de la voix.

FBCB2 (Force XXI Battle Command Brigade et au-dessous - un système de contrôle du 21e siècle du niveau de la brigade et au-dessous). Normes pour effectuer le contrôle de combat dynamique d'un réseau tactique mobile.

JAUS (Architecture conjointe pour les systèmes sans pilote). Il s'agit d'un protocole de système d'exploitation générique permettant d'effectuer des opérations de robotique de combat dans le cadre du concept de système global.

JTRS (Joint Tactical Radio System - un réseau basé sur des stations de radio reprogrammables utilisant une architecture de communication unique). Le protocole de communication de réseau ad hoc maillé en évolution définit une nouvelle classe d'émetteurs-récepteurs radio militaires (émetteurs-récepteurs).

MBCOTM (Commandement de combat monté en mouvement). Facilite la réception et la transmission de données pour les dispositifs SINCGARS (système radio au sol et aéroporté à un seul canal) dans les véhicules de combat BRADLEY et SRYKER, contribuant ainsi à accroître la connaissance de la situation en plus du système de commandement de combat de l'armée (ABCS) existant.

MOSAIC (Multifunctional On the Move Secure Adaptive Integrated Communications). Une autre norme de réseau mobile dynamique.

NCES (Net-Centric Enterprise Services). Services réseau au niveau de l'unité basés sur le Web 2.0 pour le ministère américain de la Défense, développés par la DISA (Defense Information Systems Agency, la structure du ministère américain de la Défense chargée de la mise en œuvre de la technologie informatique).

TACSAT. Les protocoles utilisent un réseau de communications tactiques par satellite, l'initiative orbitale Joint Warfighting Space (JWS), également connue sous le nom de Roadrunner, avec un support de renseignement intégré pour les combattants lors de combats centrés sur le réseau.

WIN-T (Warfighter Information Network -Tactique - système de communication tactique de l'armée). Protocoles de réseau haut débit et large bande pour les communications mobiles de l'armée américaine.

VOIP (Voice Over Internet Protocols). Cette technologie de l'art antérieur tirant parti de la transmission de données d'entreprise dans un domaine commercial a également été modifiée pour être utilisée dans les réseaux de communication cellulaires et à large bande militaires.

Tous ces protocoles prennent en charge les politiques d'intégration du soldat en tant que système, la mise en réseau entre l'électronique du véhicule et l'interface avec des architectures de haut niveau telles que les satellites, les drones stratégiques et les robots de combat. De plus, tous utilisent des normes d'exploitation ouvertes et des architectures en couches, ce qui permet de moderniser les systèmes plutôt que de les "remodeler" en ajoutant ou en détachant des couches d'un système en fonction de la mise en œuvre de technologies avancées.

L'interconnectivité fournie confirme le fait que l'information est le catalyseur le plus important pour le principe du système de systèmes (système global), qui comprend la mise en réseau dans l'espace de combat, des réseaux personnalisables et évolutifs qui incluent la technologie ami ou ennemi et maintiennent le soldat en contact avec d'autres soldats… Ce facteur agit pour soutenir les systèmes, y compris les robots, dans tout l'espace de combat.

Cependant, même si la supériorité de l'information est la clé de la stratégie de domination, l'information n'a aucune valeur sans équipement de traitement des données, hiérarchisation et distribution aux utilisateurs finaux dans les théâtres et dans les zones reculées. Par conséquent, il existe de nombreuses initiatives de prototypage, d'évaluation sur le terrain et de production de tels équipements.

Un ingénieur système de Northrop Grumman montre la connexion à un réseau de combat à l'aide de Soldier Ensemble, qui comprend un petit ordinateur.

Présentation du système

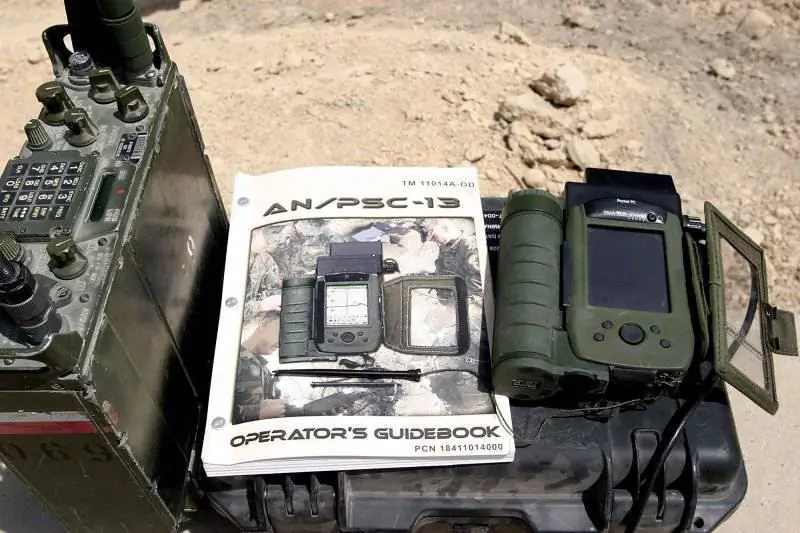

Tout comme un réseau tactique doit offrir une transparence et une évolutivité élevées pour l'utilisateur du côté des services, les appareils qui permettront l'échange d'informations entre les personnes doivent offrir une interopérabilité transparente et conviviale pour les soldats, des degrés élevés de compacité, une fiabilité ultime, une capacité de survie et une mobilité dans un espace de combat. Les utilisateurs finaux de ces systèmes seront répartis dans tous les échelons de combat, des centres de commandement tactiques mobiles à l'infanterie débarquée. L'un des principaux objectifs des concepteurs de systèmes pour les équipements d'information tactique, tels que les ordinateurs portables de combat, est la facilité avec laquelle ces systèmes s'aligneront sur le bon soldat qui a grandi dans une culture commune aujourd'hui et est littéralement immergé dans les technologies de l'information à tous les niveaux. Par conséquent, le point de départ de nombreux produits, sinon de tous, a été développé à l'origine au niveau de l'entreprise pour un usage commercial et modifié avec des mises à niveau de micrologiciel et de logiciel compatibles avec les applications militaires et emballés dans des boîtiers « infaillibles » renforcés et conformes aux normes militaires, tels que MIL-STD-810E du département américain de la Défense. Par exemple, il s'agit notamment de l'ordinateur portable Toughbook de Panasonic et de l'ordinateur de poche Paq Compaq PDA, tous deux largement utilisés par les forces de la coalition en Irak et en Afghanistan. Une version durcie de ce dernier est connue sous le nom de RPDA ou CDA (Commanders' Digital Assistants). Récemment, les tablettes durcies pour les forces militaires et paramilitaires se sont généralisées.

Architecture réseau WIN-T (Warfighter Information Network-Tactical)

Le commandant de la force d'opérations spéciales appelle le centre des opérations pour signaler l'emplacement de son groupe

Un véhicule WIN-Tactical Phase II attend les instructions de conduite lors d'une démonstration de la technologie WIN-T à la Navy Air Base Lakehurst

Console de gestion de réseau tactique de Canadian Signals

D'autres contrôleurs manuels de type joypad, y compris les contrôleurs GameBoy et Sony PlayStation avec joysticks et boutons-poussoirs, ont été modifiés pour un usage militaire, en particulier pour le contrôle à distance des robots de combat, tels que le PACKBOT d'iRobot et la variante SUGV du petit véhicule terrestre retrouvé sur l'armement de l'armée américaine. C'est le cas des contrôleurs WiiMote développés à l'origine pour les consoles de jeux Wii et le téléphone portable Apple iPhone, tous deux dotés d'une connectivité sans fil Wi-Fi. Dans le cas de l'iPhone, les dispositifs de contrôle basés sur l'iPhone reconfiguré et les plates-formes Wi-Fi de type iPhone ont été affinés pour contrôler le robot PACKBOT et le plus gros véhicule terrestre CRUSHER, développés par le Robotics Institute de l'Université Carnegie Mellon dans le cadre de la DARPA. initiative technologique (Office of Advanced Research and Development, US Department of Defense). Parmi ces dispositifs figure le dispositif de commande de robot universel compatible JAUS SURC (Soldier Universal Robot Control), qui a été développé par Applied Perception Corporation pour le laboratoire de recherche de l'armée américaine.

Même avec des unités de contrôle entièrement propriétaires et spécialisées conçues pour des applications militaires, telles que le contrôleur sans fil PCC (Portable Command Controller) pour le PACKBOT 510, une interface utilisateur familière définit la configuration du système. Lui et des contrôleurs similaires (dispositifs de contrôle) pour d'autres robots militaires, y compris DRAGON RUNNER et SWORDS, ont une conception similaire, des écrans plats pour ordinateurs portables, LCD ou plasma, des claviers qui n'ont pas peur de renverser des liquides et des poignées de commande de joypad. Un exemple est une unité de contrôle direct spéciale DCU (Unité de contrôle direct) pour le télécontrôle du robot TALON-3 SWORDS, qui a été déployé en Irak et en Afghanistan.

Les dispositifs d'information portables peuvent libérer les mains pour les applications de contrôle opérationnel et peuvent également servir d'outils utiles de connaissance de la situation pour le soldat en tant que système. Ces dispositifs sont basés sur des écrans portables, dont l'interface utilisateur est semi-immersive (immersive - créant l'effet de présence), espace virtuel « transparent », dans lequel des mécanismes de contrôle tactile peuvent également être utilisés, tels que des exosquelettes pour les mains et les doigts au lieu de les périphériques de pointage tels que les souris et les périphériques d'entrée de type clavier.

L'interface utilisateur préférée est l'affichage binoculaire ou monoculaire monté sur la tête (HMD). Ces écrans sont généralement des micro-écrans OLED conventionnels (diodes électroluminescentes organiques) et sont très légers, en particulier par rapport aux modèles plus anciens. Ces appareils utilisent des normes et des protocoles cohérents avec les concepts de soldat en tant que système, tels que le sous-programme d'affichage sur casque WACT Future Force Warrior (FFW). Les systèmes typiques développés sont Liteye 450 de Liteye Corporation, ProView S035 HMD et Thermite Wearable PC de Rockwell Collins Optronics. D'autres systèmes incluent le système Virtralis fabriqué par Polhemus Corporation en Californie. Le Virtralis, qui utilise un micro-écran OLED et un exosquelette de contrôle tactile du poignet (similaire au contrôleur tactile Cyberforce de Polhemus Corporation), est actuellement évalué par la British Air Force.

En plus des applications de commandement et de contrôle débarquées telles que les systèmes robotiques terrestres, aériens et maritimes, les dispositifs d'information tactique jouent un rôle important dans tous les soldats en tant qu'initiatives de combat de système liées aux problèmes de connectivité en tout lieu affectant la coordination efficace des combats en couches. Les systèmes de prise en charge des applications mobiles de contrôle opérationnel tels que le programme FBCB2 comprennent des systèmes C4 portables et hautement fiables (Command, Control, Communications and Computers) tels que TWISTER, qui peuvent être transformés en centres de contrôle mobiles avec des liaisons haut débit fiables et fournir des réseaux TVD tactiques tels que en tant que réseau de communication par satellite et de transmission d'informations Trojan SPIRIT (Special Purpose Integrated Remote Intelligence Terminal).

La photo montre le terminal de transmission de données automatisé embarqué M-DACT (Mounted Data Automated Communications Terminal). Il s'agit d'un ordinateur portable de combat qui se connecte au système de transmission de localisation pour recevoir Internet sans fil et fonctionne également comme un récepteur GPS de haute précision. Grâce à l'Internet sans fil M-DACT, il peut accéder à un réseau avec un protocole Internet sécurisé afin d'établir la communication avec d'autres services

Les systèmes C4 montés sur véhicule utilisent des terminaux informatiques portables, parfois appelés terminaux "add-on", qui peuvent être installés sur des véhicules de combat pour les communications de réseau mobile, l'échange de données, le ciblage et d'autres opérations d'information centrées sur le réseau. Un exemple de système de terminal transportable qui a été déployé par l'armée américaine en Irak et en Afghanistan et une interface standard pour un système FBCB2 transportable est le système transportable robuste RVS 3300 de DRS Technologies, qui est entièrement conforme à la norme MIL-STD-810E pour une interaction optimale. avec l'utilisateur final tactique mobile. … Il comprend un clavier à membrane scellée, un écran tactile LCD haute résolution antireflet, une intégration sans fil avec les réseaux tactiques existants et une prise en charge des normes intégrées pour la communication et l'installation dans un véhicule. D'autres systèmes adaptés à de telles tâches et généralement installés dans des véhicules comprennent le Toughbook déjà mentionné dans une configuration transportable et le terminal robuste et fiable SCORPION RVT, utilisé en tandem avec PPPU (Platform Digitization Processor Unit), un processeur pour applications mobiles qui répondent aux normes militaires et permettre un fonctionnement dans des conditions extrêmes.

Estimations et projections

Alors que la mise en réseau de l'espace de combat devient un modèle pour les opérations centrées sur le réseau, leurs applications continueront d'évoluer. Ce développement est assuré car l'information continuera à servir d'agent essentiel pour une guerre réussie au 21e siècle. Même un examen superficiel des allocations budgétaires du quartier général du département de la Défense interarmées en 2009-2013 montre que les allocations en constante augmentation pour des composants importants de tous types pour mener une guerre centrée sur le réseau et des initiatives pour transformer la défense américaine, telles que la défense des années futures Plan (plan de défense pour les années à venir), a confirmé que les forces armées deviendront de plus en plus basées sur l'information et seront équipées de divers systèmes robotiques hautement intelligents (terrestres, aériens, maritimes) d'ici la fin de la deuxième décennie du 21e siècle. Avec le temps, toutes les opérations militaires deviendront majoritairement des opérations d'information !

Alors que les spécifications et les exigences ont évolué et continueront d'évoluer, les composants de service de base ont été bien définis au cours des dernières décennies. Les améliorations et les mises à niveau se poursuivront, mais les composants essentiels de tout réseau militaire fiable, tels que la connectivité et la bande passante, la fiabilité des informations, l'évolutivité et la flexibilité, resteront des éléments bien connus intégrés aux systèmes futurs et existants. Il doit y avoir une utilisation cohérente des éléments du commerce et de l'architecture en couches à l'avenir, comme c'est le cas aujourd'hui.

Le réseau mondial de soutien logistique LSWAN (Logistics Support Wide Area Network) permet d'installer un réseau sans fil dans un TVD et de créer un routeur Internet non sécurisé (NIPR), un routeur Internet sécurisé (SIPR), ou de travailler en conjonction avec d'autres systèmes logistiques

Logiciel d'abréviation DTAS (Deployed Theatre Accountability Software) pour le personnel et les sous-traitants

Signaux à genoux écrivant des directives anticipées lors de la compétition annuelle des sous-officiers

WIN-T est un système de télécommunications tactique pour l'armée du 21e siècle, composé d'éléments d'infrastructure et de mise en réseau du niveau du bataillon au théâtre d'opérations. Le réseau WIN-T fournit des capacités C4ISR (Command, Control, Communications, Computers, Intelligence, Surveillance et Reconnaissance) qui sont mobiles, sécurisées, hautement viables, transparentes et capables de prendre en charge les systèmes d'information tactiques multimédias.

La capacité du réseau à soutenir la réorganisation des tâches des unités et le changement de tâches en temps réel est un moteur essentiel des concepts opérationnels de l'armée. Le réseau WIN-T permet à tous les commandants de l'armée et aux autres utilisateurs du réseau de communication à tous les échelons d'échanger des informations à l'intérieur et à l'extérieur du théâtre d'opérations à l'aide de téléphones filaires ou sans fil, d'ordinateurs (semblables à Internet) ou de terminaux vidéo. Les soldats et les unités de communication déploient leurs systèmes WIN-T standard pour intégrer les réseaux de guerre mondiaux et locaux dans un réseau tactique commercial basé sur l'informatique

Les problèmes d'assurance de l'information continueront de poser des défis à mesure que les capacités et la complexité des systèmes se développent et se répartissent davantage sur le réseau d'information mondial, car la prolifération croissante de systèmes et d'architectures prenant en charge les opérations centrées sur le réseau entraîne des risques accrus de sabotage, y compris des attaques contre les services., la propagation de logiciels malveillants et d'autres formes d'attaques d'informations. Cela est d'autant plus vrai que la tendance se poursuit dans les systèmes militaires à utiliser les technologies Web comme leurs prédécesseurs. Cela augmente le risque d'être exposé à des menaces similaires à celles qui affligent constamment les systèmes conçus pour le secteur privé.

En bref, l'utilisation croissante et la complexité accrue s'ajoutent aux défis croissants de l'amélioration de la sécurité. Des technologies telles que le cryptage intégré des appareils, les politiques de sécurité informatiques et le blocage à distance sont actuellement des contre-mesures proposées qui promettent de réduire la probabilité de menaces, mais les mesures de sécurité pour l'évolution des futurs systèmes nécessiteront une gestion des risques beaucoup plus proactive que cela. pour la génération actuelle d'architecture de systèmes tactiques en réseau, et, en outre, une attention encore plus grande peut être nécessaire pour les successeurs immédiats de ces systèmes.

Comme vous pouvez le voir ci-dessus, il existe un besoin croissant de fournir une intégration meilleure et plus complète avec les robots dans l'espace de combat. La réalisation du concept de soldat en tant que système nécessite la robotisation d'environ un tiers de l'armée américaine d'ici 2020. La transformation du processus de robotisation laisse présager non seulement plus qu'une simple augmentation du nombre de robots dans l'espace de combat ou une augmentation de leur présence; il annonce également une augmentation du nombre de tâches à travers le spectre croissant des conflits. Tout cela crée des exigences beaucoup plus élevées par rapport aux exigences actuelles. Cette augmentation extraordinaire du débit nécessitera que les systèmes d'information tactiques mobiles et les réseaux à large bande de demain soient beaucoup plus rapides, beaucoup plus intelligents et reconfigurables dynamiquement que les systèmes existants, y compris le WNAN en évolution.

On peut supposer que la tendance au transfert de technologies développées par le secteur commercial vers le secteur de la défense peut être supplantée par le développement de systèmes parallèles pour l'ensemble du secteur de la défense afin de répondre aux tâches émergentes, bien que cela ne soit en aucun cas défini.

La fusion future de la technologie ami ou ennemi est un autre domaine où de nouveaux systèmes peuvent aider à dissiper le brouillard de longue date de la guerre et à résoudre des problèmes qui n'ont pas été résolus dans le passé.

Enfin, il y avait des déséquilibres entre la vision des étapes critiques prévues et actuelles atteintes dans le développement des technologies de réseautage tactique de prochaine génération, ainsi que des problèmes critiques d'interopérabilité et d'interconnectivité au sein de l'armée. Ces problèmes conduisent à des interférences dans l'obtention de services et de systèmes entre les mains des militaires dans une zone de guerre, par exemple la mise en œuvre d'extensions à la norme IEEE 802.11v (Wi-Fi) des forces de la coalition, qui est compatible avec le maillage sans fil. réseaux. Un autre exemple est celui des radios compatibles JTRS avec compatibilité MANET intégrée.

Plusieurs problèmes d'interopérabilité des communications restent non résolus en raison de l'utilisation d'une large gamme de fréquences de fonctionnement, qui submerge les services vérifiés spécialisés organisés par les partenaires de la coalition. Cela oblige parfois certaines fonctions du système à être confiées à des opérateurs cellulaires civils, comme ce fut le cas avec le principal fournisseur de téléphonie cellulaire irakien Zain, qui était utilisé à la fois par des civils et des militaires, grâce à la haute fiabilité bien connue de ce réseau commercial. Malgré ces problèmes croissants et similaires, les systèmes d'information tactique en réseau ont déjà fondamentalement changé les opérations de combat, ils ont placé la doctrine de la transformation au premier plan de la guerre tactique et ils ont ajouté de l'énergie aux armes interarmes et aux opérations de combat spéciales. Comme Shakespeare l'a écrit dans sa pièce La Tempête: « Le passé n'est qu'un prologue. Le reste appartient généralement à l'histoire."